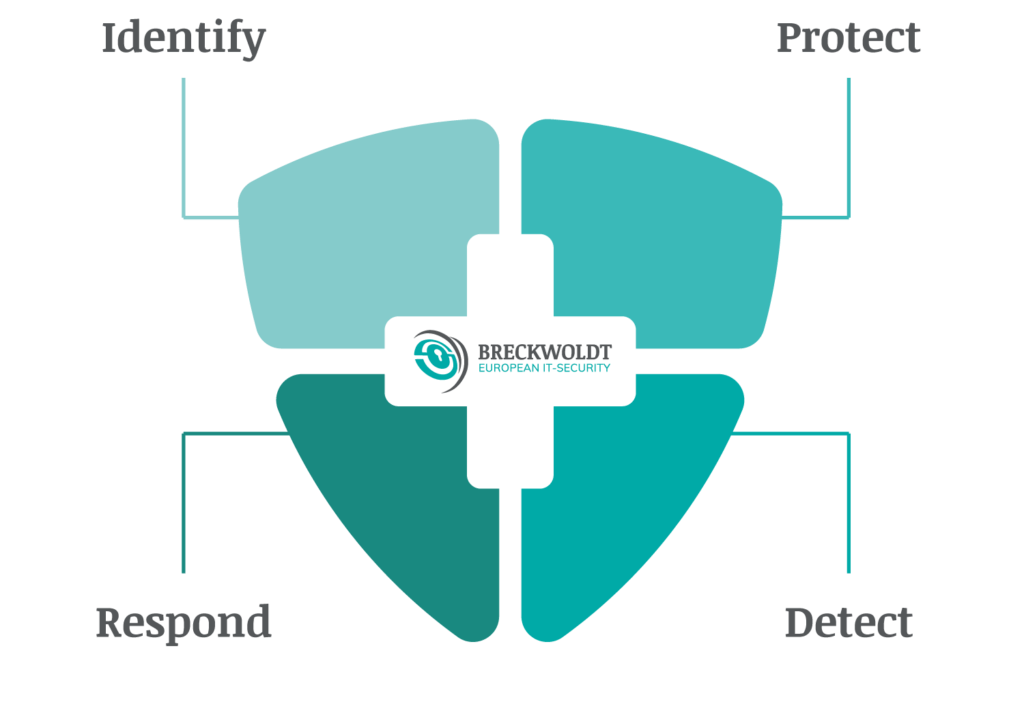

Breckwoldt GmbH

Wir sind Bundesweit tätig und beraten Unternehmen herstellerunabhängig und gezielt zu allen Themen aus dem Bereich der Informationssicherheit und der Implementierung eines einheitlichen ISMS.

Unser Hauptaugenmerk liegt in der Gesamtbetrachtung aller strategischen Ziele Ihres Unternehmens .

Sie wünschen eine Beratung zu einem speziellen Thema? Kein Problem dann nehmen Sie Kontakt mit uns auf und unsere Spezialisten führen ein erstes unverbindliches Beratungsgespräch mit Ihnen.